Фильтры

01:54:53

01:54:53

Никита Кныш, HackYourMom: участие и роль хактивистов в первой мировой кибервойне

eQtalk – оригинальный проект телеканала eQtv. У гостей у Александры Глущенка – пресс-секретарь спивтовариата активистов...

3 недели назад 34:28

34:28

Теплица LIVE: что нужно знать о безопасности смартфонов на прогулке

Обсуждение мер цифровой безопасности в контексте мобилизации в России 21 сентября 2022. Разбор практических вопросов...

4 недели назад 07:29

07:29

Все что нужно знать о расширенном поиске Google

В этом видео мы рассмотрим все, что нужно знать о расширенном поиске Google, включая мощные...

4 недели назад 14:58

14:58

Как узнать, что телефон взломали?

Большинство из вас хранит в телефоне свои самые ценные данные: переписку, маршруты, платежную информацию и...

4 недели назад 16:04

16:04

Самая тихая киберкатастрофа 2025 года

Вам может казаться, что вы пользуетесь только безопасными, лицензионными программами и точно знаете, откуда они...

1 месяц назад 02:32:43

02:32:43

Первая мировая кибервойна: исповедь украинского хакера

В гостях у Александра Глущенко - хакер из Харькова, кибер диктатор, автор канала Нackyourmom -...

2 месяца назад 01:14:01

01:14:01

Павел Белоусов, techlead Nadiyno.org: схемы атак и психология киберпреступников

eQtalk — оригинальный проект телеканала eQtv. Гость выпуска — Павел Белоусов, тех-лид линии цифровой помощи...

2 месяца назад 10:08

10:08

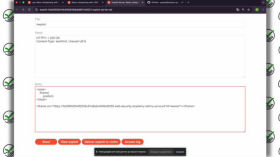

Готовимся к сертификации по кибербезопасности. Лаб 5 (SSRF) — Пишем собственный интрудер для перебора внутренней сети

Готовимся к получению сертификата по кибербезопасности вместе, решая лабораторные задачи. Используемые для демонстрации лабораторные не...

2 месяца назад 11:08

11:08

Готовимся к сертификации по кибербезопасности. Лаб 27 (Clickjacking) — как хакеры обманывают, заставляя кликнуть?

Готовимся к получению сертификата по кибербезопасности вместе, решая лабораторные задачи. Используемые для демонстрации лабораторные не...

2 месяца назад 19:51

19:51

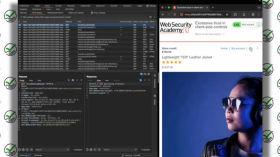

Готовимся к сертификации по кибербезопасности. Лаб 2 (API) — Покупаем товар за 0$

Готовимся к получению сертификата по кибербезопасности вместе, решая лабораторные задачи. Используемые для демонстрации лабораторные не...

2 месяца назад 11:50

11:50

Квантовый компьютер раскроет ВСЕ ваши секреты (однажды)

В ближайшие 10-15 лет нас ждет квантовая революция — нет, не как в фильмах Marvel...

2 месяца назад 24:31

24:31

Готовимся к сертификации по кибербезопасности. Лаб 31 (GraphQL) — Делаем Brute Force для GraphQl с помощью Python и JavaScript

Готовимся к получению сертификата по кибербезопасности вместе, решая лабораторные задачи. Используемые для демонстрации лабораторные не...

2 месяца назад 01:08

01:08

Кого атакуют российские хакеры в Украине?

Российские хакеры массово атакуют украинские организации, фокусируясь на тех, кто имеет стратегическое значение — от...

2 месяца назад 11:52

11:52

Как продают ваши данные. Защищаемся от пробива

Вашими данными торгуют в интернете. Причем злоумышленник может купить не только номер телефона и электронную...

2 месяца назад 12:10

12:10

Криптография. Разоблачаем миф о всесильных спецслужбах

«Защищаться бесполезно, у ФСБ все равно есть доступ ко всему» — примерно такие слова можно...

2 месяца назад 17:46

17:46

Готовимся к сертификации по кибербезопасности. Лаб 3 (API) — Делаем скидку на сайте 100%

Готовимся к получению сертификата по кибербезопасности вместе, решая лабораторные задачи. Используемые для демонстрации лабораторные не...

2 месяца назад 16:57

16:57

Гибридная война 2.0

Над европейскими городами стали появляться дроны неизвестного происхождения. Из-за них закрывают аэропорты и поднимают в...

3 месяца назад 18:27

18:27

Как ИИ без тормозов помогает преступникам

Искусственный интеллект превратился в удобный инструмент для хакеров и кибермошенников. Речь о «умных ботах», которые...

3 месяца назад 09:15

09:15

Готовимся к сертификации по кибербезопасности: Лаб 30 (SQL Injection) — скрытые товары, автоматизация на Python

Готовимся к получению сертификата по кибербезопасности вместе, решая лабораторные задачи. Используемые для демонстрации лабораторные не...

3 месяца назад 04:33

04:33

Готовимся к сертификации по кибербезопасности. Лаб 29 (Business Logic Vulnerabilities) — Покупаем товар по нашей цене

Готовимся к получению сертификата по кибербезопасности вместе, решая лабораторные задачи. Используемые для демонстрации лабораторные не...

3 месяца назад