Фільтри

21:18

21:18

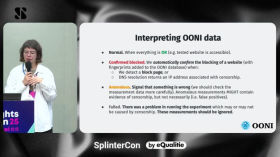

Як дані, зібрані спільнотою, допомагають зрозуміти інфраструктуру Інтернету

Єлизавета Ячменєва, ком'юніті-менеджер OONI, представляє останні результати дослідження OONI в Росії, наголошуючи, як їхня відкрита...

2 місяці тому 25:15

25:15

Контрольний список захисту інфраструктури: прості правила, які рятують мережі

Контрольний список захисту інфраструктури допомагає виявити вразливості та запобігти збоям у роботі мережі. Він включає...

2 місяці тому 01:14:31

01:14:31

Пекло війни у Херсоні: окупація, повінь, обстріли. Як працює інтернет-провайдер "Вінер Телеком"

В гостях у Олександра Глущенка - директор херсонської філії інтернет-провайдера "Вінер Телеком" Данило Татарінов.

2 місяці тому 48:02

48:02

Кібербезпека та кіберзахист інтернет мереж. Чи готова Україна та ЄС до глобальної кібервійни?

Виклики залишаються серйозними: постійні атаки на держсектори та критичну інфраструктуру показують, що навіть найкращі підготовлені...

2 місяці тому 31:04

31:04

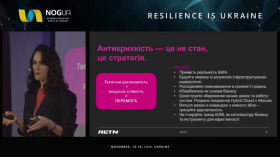

Телекомунікації у світі BANI: як забезпечити стійкість в епоху крихких систем

У світі телекомунікації BANI стикаються з нестабільністю, тривожністю, нелінійністю та незрозумілістю процесів. Тому ключовими стають...

2 місяці тому 22:57

22:57

Сучасний ЦОД через призму вимог часу та нових технологій

Сучасний ЦОД формується з урахуванням вимог до високої надійності, енергоефективності та масштабованості. Нові технології, такі...

2 місяці тому 00:56

00:56

Як росіяни підірвали Каховську ГЕС

Короткі відео на кожен день: про корисні програми, кібербезпеку, штучний інтелект і OSINT.

4 місяці тому 14:50

14:50

Прозорість як інструмент: до питання стійкості Інтернету

Використовуючи дані сервісу Cloudflare Radar, керівник відділу досліджень компанії Cloudflare Марван Файєд досліджує екосистему маршрутизації...

5 місяців тому 01:10:25

01:10:25

Олена Кушнір, Webpro: без зв'язку не буде перемоги

eQtalk – оригінальний проект телеканалу eQtv. У гостях у Олександра Глущенка співзасновниця телеком-оператора Webpro та...

5 місяців тому