Фільтри

01:54:53

01:54:53

Микита Книш, HackYourMom: участь і роль хактивістів у першій світовій кібервійні

eQtalk – оригінальний проект телеканалу eQtv. У гостях у Олександра Глущенка – прес-секретар співтовариства хактивістів...

3 тижні тому 34:28

34:28

Що потрібно знати про безпеку смартфонів на прогулянці

Обговорення заходів цифрової безпеки в контексті мобілізації в Росії 21 вересня 2022 року. Розбір практичних...

4 тижні тому 07:29

07:29

Все що потрібно знати про розширений пошук Google

У цьому відео ми розглянемо все, що потрібно знати про розширений пошук Google, включаючи потужні...

4 тижні тому 14:58

14:58

Як зрозуміти, що телефон зламали?

Більшість із вас зберігає на телефоні найцінніші дані: переписки, маршрути, платіжну інформацію тощо. Тому злам...

4 тижні тому 02:32:43

02:32:43

Перша світова кібервійна: сповідь українського хакера

В гостях у Олександра Глущенка - хакер з Харкова, кібер диктатор, автор каналу Нackyourmom -...

2 місяці тому 01:14:01

01:14:01

Павло Білоусов, techlead Nadiyno.org: схеми атак та психологія кіберзлочинців

eQtalk — оригінальний проект телеканалу eQtv. Гость выпуска — Павел Белоусов, тех-лид линии цифровой помощи...

2 місяці тому 10:08

10:08

Готуємося до сертифікації з кібербезпеки. Лаб 5 (SSRF) — Пишемо власний інтрудер для перебору внутрішньої мережі

Готуємося до отримання сертифіката з кібербезпеки разом, розв’язуючи лабораторні завдання. Лабораторні, що використовуються для демонстрації,...

2 місяці тому 11:08

11:08

Готуємося до сертифікації з кібербезпеки. Лаб 27 (Clickjacking) — Як хакери обманом змушують натиснути на посилання?

Готуємося до отримання сертифіката з кібербезпеки разом, розв’язуючи лабораторні завдання. Лабораторні, які використовуються для демонстрації,...

2 місяці тому 19:51

19:51

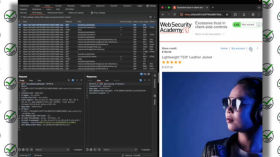

Готуємося до сертифікації з кібербезпеки. Лаб 2 (API) — Купуємо товар за $0

Готуємося до отримання сертифіката з кібербезпеки разом, розв'язуючи лабораторні завдання. Лабораторні, які використовуються для демонстрації,...

2 місяці тому 11:50

11:50

Квантовий комп’ютер розкриє ВСІ ваші секрети (колись)

У найближчі 10–15 років на нас чекає квантова революція — ні, не як у фільмах...

2 місяці тому 24:31

24:31

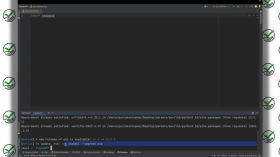

Готуємося до сертифікації з кібербезпеки. Лаб 31 (GraphQL) — Brute‑Force для GraphQL (Python/JavaScript)

Готуємося до отримання сертифіката з кібербезпеки разом, розв’язуючи лабораторні завдання. Лабораторні, що використовуються для демонстрації,...

2 місяці тому 01:08

01:08

Кого атакують російські хакери в Україні?

Російські хакери масово атакують українські організації, фокусуючись на тих, хто має стратегічне значення – від...

2 місяці тому 11:52

11:52

Як продають ваші дані. Як захиститися від витоків

Вашими даними торгують в інтернеті. Причому зловмисник може купити не лише номер телефону чи електронну...

2 місяці тому 12:10

12:10

Криптографія. Викриваємо міф про всесильні спецслужби

«Захищатися марно, ФСБ все одно має доступ до всього» — приблизно такі слова можна часто...

2 місяці тому 17:46

17:46

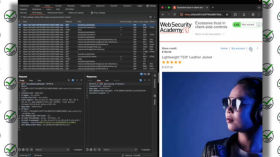

Готуємося до сертифікації з кібербезпеки. Лаб 3 (API) — Робимо знижку на сайті 100%

Готуємося до отримання сертифіката з кібербезпеки разом, розв'язуючи лабораторні завдання. Лабораторні, які використовуються для демонстрації,...

2 місяці тому 16:57

16:57

Гібридна війна 2.0

Над європейськими містами почали з’являтися дрони невідомого походження. Через них закривають аеропорти та підіймають у...

3 місяці тому 18:27

18:27

Як ШІ без обмежень допомагає злочинцям

Штучний інтелект перетворився на зручний інструмент для хакерів і кіберзлочинців. Йдеться про «розумні боти», які...

3 місяці тому 09:15

09:15

Готуємося до сертифікації з кібербезпеки. Лаб 30 (SQL Injection) — Використовуємо SQL Injection для виводу прихованих товарів, автоматизуємо на Python

Готуємося до отримання сертифіката з кібербезпеки разом, розв’язуючи лабораторні завдання. Лабораторні, які використовуються для демонстрації,...

3 місяці тому 04:33

04:33

Готуємося до сертифікації з кібербезпеки. Лаб 29 (Business Logic Vulnerabilities) — Купуємо товар за нашою ціною

Готуємося до отримання сертифіката з кібербезпеки разом, розв’язуючи лабораторні завдання. Лабораторні, які використовуються для демонстрації,...

3 місяці тому 10:42

10:42

Готуємося до сертифікації з кібербезпеки. Лаб 28 (XSS) — Шукаємо вразливість у DOM, працюємо з cookie

Готуємося до отримання сертифіката з кібербезпеки разом, розв’язуючи лабораторні завдання. Лабораторні, які використовуються для демонстрації,...

3 місяці тому